In questi giorni si susseguono continuamente notizie su un nuovo attacco hacker che sta minando la sicurezza informatica a livello mondiale. Facciamo un po’ di chiarezza.

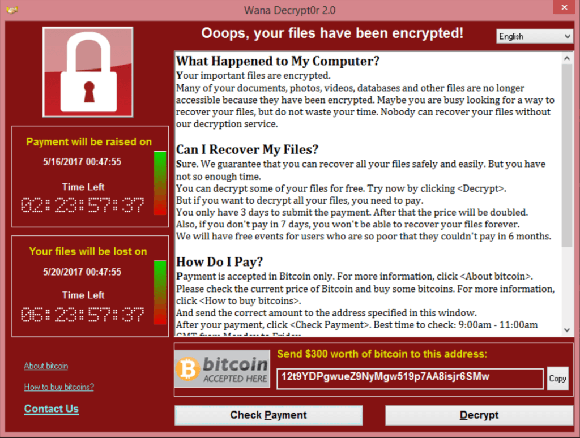

Prima di tutto non stiamo parlando di un attacco Hacker, in quanto per definizione, questo prende di mira un ben particolare soggetto; quello che si sta affrontando in questi giorni è una distribuzione massiva di un nuovo virus della famiglia dei Ransomware, di cui il Cryptolocker è stato il primo e sicuramente il rappresentatnte più famoso.

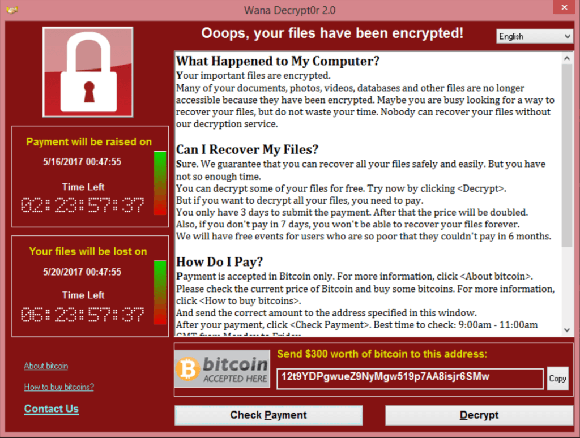

Cosa sono WannaCry, Criptolocker e gli altri Ransomware?

In poche parole i Ransomware sono dei software malevoli che criptano i dati dei PC che riescono ad infettare; i dati vengono resi di fatto illegibili, per chiedere poi il pagamento di un riscatto in cambio della chiave di decriptazione utile a rientrare in possesso dei propri preziosi documenti.

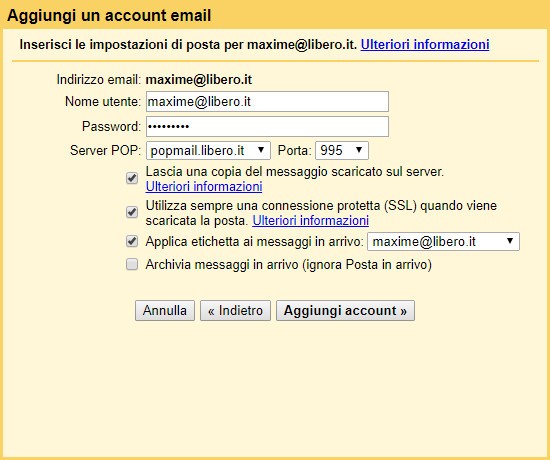

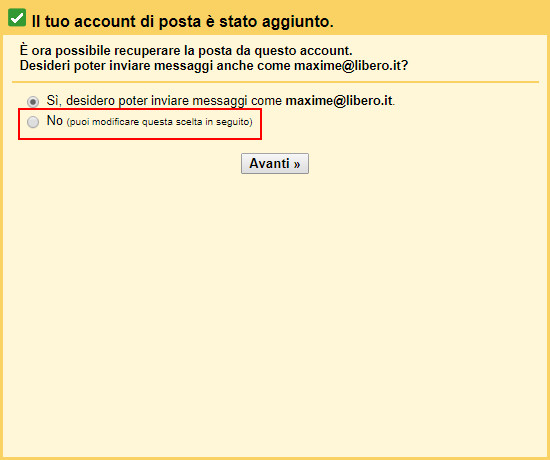

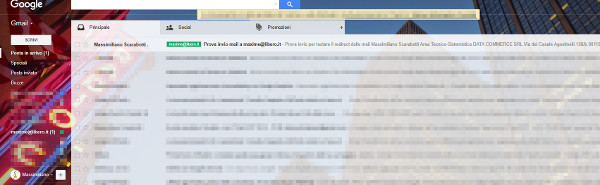

C’è da distinguere però quella che è l’infezione (inoculamento) del virus, dall’azione (criptazione dei dati) successiva all’infezione stessa; fino ad ora il veicolo d’infezione da parte dei Ransomware è stata la posta elettronica: solitamente arriva una mail (ovviamente falsa) che riguarda fatture delle compagnie telefoniche, o documentazioni dell’agenzie delle entrate o di equitalia, qualcosa insomma che gioca sull’emozione del destinatario e lo spinge ad aprire l’allegato.

L’apertura dell’allegato avvia l’infezione del PC; una volta “preso possesso” del PC comincia la seconda fase dove il Virus comincia a criptare tutti i dati del computer colpito ed anche di tutti i percorsi (cartelle di rete, harddisk e pendrive USB, NAS, etc) su cui l’utente ha la possibilità di scrivere dati. E’ molto facile capire quindi che la pericolosità di questi virus è che basta colpire ed infettare un solo PC di una rete (uffici, studio medici, ospedali, aziende di ogni grado) per corrompere potenzialmente i dati dell’intera rete.

Qual è il limite di questo tipo di virus ed in cosa si differenzia WannaCry?

Il fatto che l’utente deve “avviare” l’infezione cercando di aprire l’allegato che gli è arrivato in posta elettronica; gli utenti più svelti e maliziati quindi sono sicuramente un difficile bersaglio da raggiungere. WannaCry (o WanaCrypt0r) in questo è diverso da tutti i suoi predecessori e sicuramente più evoluto: l’infezione può avvenire infatti non soltanto aprendo una mail infetta. Gli autori di questi Virus hanno infatti sfruttato una falla (utilizzata dall’Nsa - l'agenzia per la sicurezza nazionale statunitense – e resa pubblica lo scorso aprile dal gruppo hacker Shadow Brokers) dei sistemi Windows, per fare in modo che il virus venga inoculato in maniera “trasparente” senza dover aprire un allegato mail.

Aumentando quindi i canali di inoculazione, è sicuramente più alto il numero di possibili infezioni.Come ci si difende da WannaCry, dagli altri RansomWare ed in generale da tutti i malware?

Le strategie di difesa sono sempre le stesse:

1. usare la testa - sembra scontato, ma già il porre attenzione a dove si clicca può salvarci la vita

2. tenere i sistemi aggiornati – effettuare periodicamente i Windows Update ed aggiornare i softwares di terze parte

3. dotarsi di un buon antivirus

4. effettuare e mantenere aggiornati i backup - possibilmente tenendoli (offline) separati dal PC

5. Usare account limitati (non amministratori) per le “azioni” quotidiane che non comportino l’installazione o la configurazione (che richiedono obbligatoriamente un account amministratore)

Nel caso specifico di WannaCry, l’infezione avviene tramite una falla che Microsoft ha provveduto a tappare (in tutti i suoi sistemi operativi successivi a Windows XP) già da Marzo di quest’anno attraverso l’aggiornamento di sicurezza MS17-010.

Come faccio a verificare se nel mio PC è stata installata la patch in questione?

Se Windows è configurato per ricevere ed installare automaticamente gli aggiornamenti, allora l’aggiornamento di sicurezza è sicuramente installato, ma per verificare in prima persona, si può controllare la voce “aggiornamenti installati” e verificare, a seconda del sistema operativo in uso, che ALMENO UNO dei seguenti aggiornamenti sia installato:

Windows Vista

KB4012598

(cliccate QUI qualora sul vostro PC non fosse presente nessuno di questi aggiornamenti)

Windows 7 e Windows Server 2008 R2

KB4019264

KB4015552

KB4015549

KB4012215

KB4012212

(cliccate QUI qualora sul vostro PC non fosse presente nessuno di questi aggiornamenti)

Windows 8.1 e Windows Server 2012 R2

KB4019215

KB4015553

KB4015550

KB4012216

KB4012213

(cliccate QUI qualora sul vostro PC non fosse presente nessuno di questi aggiornamenti)

Windows 10

Nel caso dell’ultimo S.O. Microsoft, dovete effettuare un controllo differente: aprite la scheda “Sistema” e controllare che la voce “build SO” sia uguale o maggiore alla 14393.953; se così non fosse, avviate gli aggiornamenti di sistema.

Windows XP, Windows Server 2003 e Windows 8

Nonostante siano sistemi operativi non più supportati, Microsoft considerata la gravità del problema ha rilasciato un aggiornamento specifico scaricabile a QUESTO INDIRIZZO

Cosa faccio se sono stato vittima di un Ransomware?

La prima cosa da fare è sicuramente ripulire il PC dal virus, usando un antivirus o antimalware; la rimozione del virus dal PC però ci garantisce solo ed esclusivamente che non ci sarà ulteriore criptazione dei dati, ma non ci restituirà i dati che sono stati già criptati. Nella stragrande maggioranza dei casi, l’unico rimedio per riavere i propri dati è effettuare un restore da un backup eseguito precedentemente.

Alla luce dei fatti illustrati sopra è facile intuire come la battaglia contro i Ransomware possa essere vinta solo attraverso la PREVENZIONE, perché nel 99% dei casi, quando il danno è fatto, rimane poco da fare.

In questi giorni un esperto di sicurezza informatica cinese ha messo in evidenza come una caratteristica di alcuni web browsers possa essere utilizzata per condurre un attacco di phishing: sfruttando il fatto che nelle lingue cirilliche la codifica dei caratteri li fa apparire graficamente uguali ad alcuni caratteri latini, ha registrato il dominio xn--80ak6aa92e.com. Provando ad inserire questo dominio su un browser come Chrome, Firefox o Opera, il sito verrà aperto e l'indirizzo mostrato sarà www.apple.com! Il sito verrà inoltre aperto in https e quindi visto dai browser come "sicuro"!

Come mai avviene tutto ciò? Perchè la prima parte del dominio xn-- corrisponde ad un comando che indica al browser di mostrare il resto dei caratteri del dominio in formato Punycode anzichè Unicode; il resto del testo viene quindi rappresentato con caratteri che sembrano in tutto e per tutto il dominio apple.com.

Ovviamente non c'è nessun problema di sicurezza a navigare il sito in questione, ma la tecnica potrebbe essere usata per azioni di Phishing, facendo credere di caricare un sito "genuino" e presentando invece un sito costruito ad hoc per carpire dati personali (passwords, numeri di carta di credito, etc) o iniettare codice malevole sul PC del visitatore.

Nel momento in cui scriviamo, le rispettive case dei browsers citati stanno risolvendo il problema, mentre altri browsers tra cui Edge e Safari, non sono affetti dal problema, mostrando l'indirizzo del sito effettivamente come xn--80ak6aa92e.com.